出口対策を過信しない、真の標的型攻撃対策とは

これまで(第1回/第2回)の解説で、標的型攻撃の流れと手口をご理解いただけたと思います。

中でもAPTという標的型攻撃の特殊なケースでは、豊富な開発資金と、強い動機により、各フェーズで用いられるカスタマイズテクニックは非常に高度であり、簡単にはあきらめない執拗(しつよう)さが特徴としてみられます。このテクニックのレベルと執拗さに違いは見られるものの、一般の標的型攻撃においても、基本的に攻撃や感染に気付かれないように工夫を凝らしている点では共通しています。

情報をなるべく多く窃取するために、隠密に事を運ぶ、この行動形態に着目しながら、標的型攻撃対策の勘所について考えたいと思います。

脆弱性が利用されると・・・?

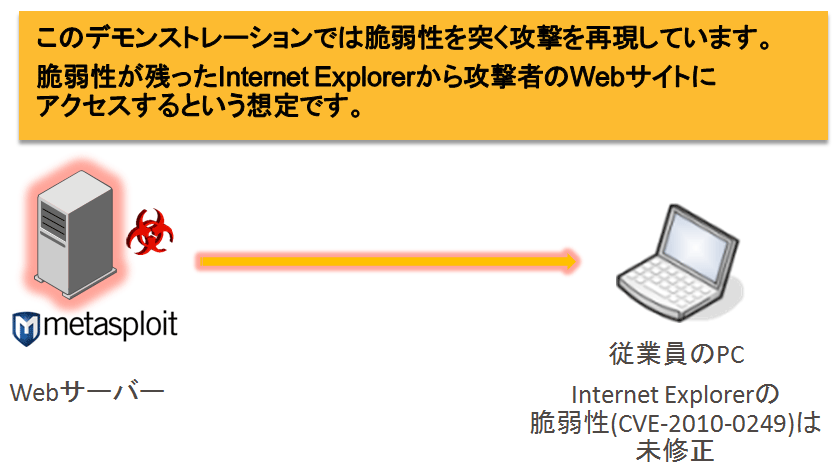

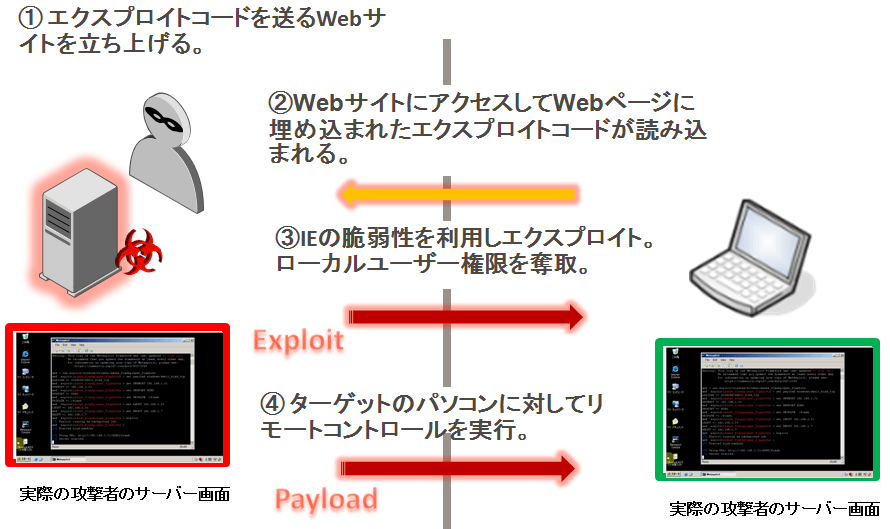

前回、侵入リスクを減らす手段を解説する中で、脆弱性対策の重要性を説明しましたが、それ補足する形で、脆弱性が利用された場合の様子を紹介するビデオを用意しました。

ビデオは2010年の初頭、Google等を狙った攻撃にも使用されたInternet Explorerの脆弱性(CVE-2010-0249)を狙った攻撃を再現したものです。

今回、脆弱性を突く攻撃の再現にはMetasploitという脆弱性診断に使用するツールを利用しました。また、脆弱性を使ってコントロールを奪った後に送り込まれるのはVNCというリモート操作を行うためのソフトを使用しました。

ビデオのシナリオは右図の通りです。

|

|

| 図1:デモンストレーション環境(クリックで拡大) | 図2:デモンストレーションの流れ(クリックで拡大) |

ビデオをご覧になってお気づきになったでしょうか?脆弱性が利用されると「確認」「警告」のダイアログが一切表示されません。「おやっ」と異変に気づく変化が、画面に現れないのです。

ビデオではわかりやすく感染したPCに、操作される画面(青い画面)が表示されていますが、実際の攻撃では全てバックグラウンドで行われますので、感染した事に気づく事はありません。

脆弱性が利用されると、巧妙な偽のメールでWebサイトに誘導されます。アクセスしても通常やり取りされる内容しか表示されません。添付ファイルも同様です。偽のファイルを開いても、みじんも怪しさを感じさせない内容が表示されますが、実際にはその裏で、Internet ExplorerやAdobe Reader、Microsoft Wordの脆弱性が利用され、マルウェアに感染しているのです。もちろん利用者には、デモビデオのような確認も警告もなんら出ませんから、いくらセキュリティに対する意識が高い人であっても、感染した事に気づかないのです。

しかし、逆に言えば、こうした脆弱性を狙う攻撃以外は、インストールさせるために、ユーザーのアクションが必要となります。「はい」「いいえ」と確認を促すダイアログが表示され、ここで怪しまれて感染させる事に失敗する事があります。

仮にインストールに成功したとしても、「そう言えば、添付ファイルを開いたら何か要求されたような・・・」と攻撃を受けた事を特定できるような事を記憶として残してしまう事になります。

気づかれずに潜入し、できる限り長期間活動を続けたいという攻撃者のもくろみは脆弱性対策をしておく事で、かなりの確率で防ぐ事ができますから、あらためて脆弱性対策の重要性を認識していただきたいと思います。

脆弱性に関する最新情報を入手し、危険度の高いものに対しては早期に修正するパッチの適用をするようにしてください。また、脆弱性を狙うネットワーク攻撃を防ぐための、PC上で機能する侵入防止機能を持ったエンドポイントセキュリティ製品もありますので、対策として導入しておくべきでしょう。

デモビデオで利用したMetasploit、VNCは読者の皆さまも入手可能なソフトウェアです。皆さまの環境でもデモビデオで紹介した事を再現できますので、脆弱性に対して対応できているかどうか、興味のある方は、ぜひお試しください。

→参照:Metasploit/RealVNC日本語インストール版(Vector)

※お試しになる場合は、Metasploitの使用方法などをあらかじめよく確かめてご利用ください。