組織化するオンライン犯罪集団との闘い

多層防御でオンラインサービスを詐欺師から守る

オンライン犯罪者が高度に組織化/分業化して攻撃をしかけてくる今日、犯罪の撲滅は極めて困難である。そこで、インターネットとオンライン・サービスの安全を保つために、司法当局はもちろん、サービス事業者やインフラ事業者、セキュリティ・ベンダーなどが国際的に協力して、対策に取り組んでいる。

その取り組みを一言で表現したコンセプトが「多層防御による脅威の緩和」である。唯一万能の対策が事実上不可能である以上、さまざまな対策を多階層で採用することで、被害を最小限に食い止めるという考え方である。現在多く採用されている対策をいくつか紹介する。

■強力な認証(1)ワン・タイム・パスワード

ユーザーIDと固定パスワードだけを使った認証は、ひとたび犯罪者に伝われば、知らぬ間にいいように使われてしまう。これを回避する方法がワン・タイム・パスワードである。たとえ入力したパスワードが詐欺師に分かっても、次回の認証には利用できない。

典型的なワン・タイム・パスワードは、固定パスワードの代わりに、パスワード生成機が生成する1分ごとに代わる使い捨てパスワードと、PIN(暗証番号)の2つを用いて認証する方式であり、2要素認証と呼ばれている。

すでに海外では、金融機関に対し2要素以上の認証方式を採用することが事実上義務づけられているが、このワン・タイム・パスワードは、国内でも三井住友銀行をはじめ多くの銀行のオンライン・バンキングで採用されている。

■強力な認証(2)リスクベース認証

リスクベース認証とは、認証を求めるユーザーのアクセス元IPアドレスや使用ブラウザ関連の情報など、ネットワークを介して伝わるさまざまな情報に基づいて、そのアクセスが正規ユーザーからのアクセスであるかどうかのリスク判定を行い、その判定結果に基づいて認証強度を動的に調整する技術である。

いつもの場所、いつもの端末からのアクセスであれば、固定パスワード認証などの通常の認証だけですませ、そうでなければ追加認証を行うという考え方である。この技術は、国内ではみずほ銀行が採用している。

■不正なトランザクションの検出

認証を終えた後でセッションがハイジャックされる(乗っ取られる)可能性に備えて、トランザクションを常時監視し、不正を検出する技術も実用化されている。

トランザクションの成立時に、リスクベース認証と同様にアクセス状況やトランザクション取引内容の確認を行い、(振込先口座が異なるなど)通常の取引と比べて異常なトランザクションを検出した場合に、取引を保留する。電話でユーザー本人に直接確認を行う、などの追加認証をかけることで、不正なトランザクションの実施を防止する。

■フィッシング・サイトの閉鎖

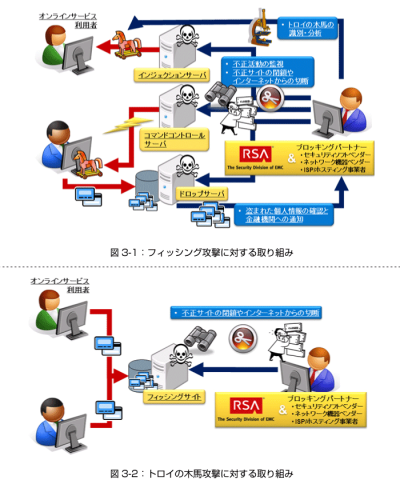

フィッシング攻撃の被害を軽減するには、フィッシング攻撃が確認され次第、フィッシング・サイトを無効化させることが重要である。RSAセキュリティでは、フィッシング・サイトを無効化(閉鎖)させるサービスを提供している。これは、セキュリティ・ベンダー、ネットワーク機器ベンダー、ISP(プロバイダ)、ホスティング事業者との協力関係により実現している(図3-1)。

具体的には、24時間365日体制でフィッシング・メールやフィッシング・サイトの存在の監視を行い、フィッシング・サイトの存在が確認されると、攻撃に使われているドメイン名やIPアドレスを確認し、関係のあるISPやホスティング事業者に連絡を取り、フィッシング・サイトを速やかにネットワークから切断するよう要請する。また、フィッシング攻撃に関係したドメイン名やIPアドレスをフィルタリング・リストに加えるよう、ファイア・ウォール・ベンダーに働きかける。

この取り組みによって閉鎖されたフィッシング・サイトの数は、すでに22万件を超えている。閉鎖までの平均時間も、同サービスを使っていない場合に数日かかるのに対して、同サービスを使うと数時間へと短縮される。このサービスは、欧米の金融機関に加え、国内でも銀行/証券会社/信販会社など32社が採用している。

■トロイの木馬対策

RSAセキュリティは、トロイの木馬による被害の軽減にも取り組んでいる(図3-1)。フィッシング対策と同様に、トロイの木馬の感染元サイトの閉鎖を実施するのに加え、さらにトロイの木馬の検体を解析することにより、トロイの木馬に対するアップデートや指令を実施するコマンド・コントロール・サーバー、トロイの木馬から送出される個人情報の送信先となるドロップ・サーバーを割り出し、サイトの監視および閉鎖を実施する。

ただし、フィッシング・サイトが閉鎖されれば脅威を取り除けるフィッシング攻撃と異なり、トロイの木馬の場合は個々人のPCに感染したトロイの木馬が除去されない限り、脅威を完全に取り除くことはできない。そこで、盗まれた個人情報が確認された場合には、サービス事業者に対し報告する。個人情報が盗まれたユーザーをサービス事業者が把握することで、関係する口座やクレジット・カードを一時的に利用停止にできる。

この対策は、先ごろ三井住友銀行が国内では初めて採用した。

まとめ

今連載では、3回にわたり、オンライン詐欺の脅威について紹介してきた。最後に、あらためて現在のオンライン詐欺犯罪の特徴を3点挙げる。

(1)犯罪者たちの目的が金銭的な利得に集中している

(2)犯罪者たちの考え方が合理的/効率的になり、技術的にも洗練されてきている

(3)専門的な知識や多額の資金がなくても、必要な協力者や道具が簡単に手に入りやすい環境、つまりオンライン詐欺をやりやすい環境が整ってきている

金融機関のオンライン・サービスに関しては、セキュリティ保護のための対策整備が整ってきている。一方、オンライン犯罪者は、新たな攻撃対象としてオンライン・ゲームのゲーム内通貨やオークション参加用のアカウントなどを標的にし始めている。

サービス事業者もさまざまな対策を講じているが、エンドユーザーも、以下のような自衛策を講じるべきである。

・自身のPCのOSやWebブラウザを最新のものに更新する

・セキュリティ対策ソフトを導入する

・トロイの木馬に感染したり、フィッシング詐欺に引っかからないように、不審なメールやWebサイトに注意する

・オンライン・サービスを選択する際、サービス事業者の「顧客の安全を守るための取り組み」を考慮する

今回の連載はこれで最終回となる。分量の都合もあって十分に説明仕切れなかった部分もあるが、ご容赦願いたい。RSAセキュリティでは、オンライン犯罪に関する最新情報を定期的に紹介しているので、興味を持たれたようなら、そちらもご参照願いたい。

【参考文献】

「マンスリー・オンライン不正状況レポート」(http://japan.rsa.com/node.aspx?id=3031)(アクセス、2009.11)

Think ITメルマガ会員登録受付中

全文検索エンジンによるおすすめ記事

- フィッシング詐欺の最新状況

- トロイの木馬が引き起こす新しいオンライン詐欺

- エンジニアが知っておくべき4つのデータベース攻撃シナリオ

- 大規模DDoS攻撃の黒幕、現る

- FIDO APAC Summit 2024開催、マレーシア政府のコミットメントを感じるキーノートなどを紹介

- フィッシング対策協議会、りそな銀行のりそなカードを偽装したフィッシングについて注意喚起を発表

- フィッシング対策協議会、りそな銀行のりそなカードを偽装したフィッシングについて注意喚起を発表

- ユーザー視点に立ったセキュリティの棚卸し

- EMCジャパン、ビッグデータ解析から認証を判断する機能を搭載し、複数の認証方式をサポートする「RSA Authentication Manager 8」を販売開始

- 最新動向から学ぶサイバー攻撃の手法と対策