目次

- はじめに

- 最新のサイバー攻撃手法と試験の関係

平成29年度(2017年度)の「情報セキュリティ10大脅威 2017 」にランクインした「ランサムウェア」「IoT」に関する問題は平成29年度秋期試験で出題されました。

その「過去問題」の解答には次のように書かれています。「組織及び個人において,ランサムウェアの被害が拡大している。業務継続の観点から,これまでのマルウェア対策に加えて,バックアップやアクセス権限設定などの対策も見直しが必要となっている。」このように、情報処理安全確保支援士試験では、サイバー攻撃や組織のセキュリティ事情など最新動向に関する問題が出題されやすい傾向が見られます。 近年、どのような攻撃が存在し用いられているかを知ることは、どのようなリスクが考えられるか、どのような対策をすべきかに繋げることができます。また、それらを理解することは、試験解答時における文章読解や解答に大いに役立ちますので、積極的に最新情報を集めていくことが望ましいと言えます。 サイバー攻撃手法のトレンドは様々なWebサイトや書籍でも確認できます(表1)。

(平成29年度 秋期 情報処理安全確保支援士試験 解答例午後Ⅰ試験 問1) 「昨今,Miraiボットネットに代表される,今までに類を見ないほどの大量のIoT機器から成るボットネットによる,DDoS攻撃が発生している。」

(平成29年度 秋期 平成29年度 秋期 情報処理安全確保支援士試験 解答例 午後Ⅱ試験 問1」)表1:代表的なWebサイトや書籍サイバーレスキュー隊J-CRAT例えば、情報セキュリティ白書の概要説明資料からは、図1に示すような情報が得られます。

(ジェイ・クラート)標的型サイバー攻撃の被害拡大防止のため、組織の被害低減と攻撃の連鎖の遮断を支援する活動を行う。定期的なレポートを確認可能。サイバー情報共有イニシアティブ

(J-CSIP(ジェイシップ))サイバー攻撃による被害拡大防止のため、サイバー攻撃に関する情報共有の実運用を行う。定期的なレポートを確認可能。本仕組みは午前試験でも何度か出題されている。情報セキュリティ白書情報セキュリティ全般に関する状況をまとめた書籍。

※2018年版はPDF版(アンケートに答えることで無料DLが可)も刊行。ScanNetSecurityサイバーセキュリティ専門ポータルサイトSecurity NEXT最新情報セキュリティニュースサイト図1:2017年度の情報セキュリティの概況(情報セキュリティ白書 概要説明資料より引用)気になるキーワードは、ぜひ調べておきましょう。 さらに、社会的に影響が大きかった情報セキュリティに関係する脅威をまとめた「情報セキュリティ10大脅威 2018」も確実に押さえておきたい資料です。特に情報セキュリティ10大脅威に関連する内容は出題されやすい傾向があるので、以降で詳しく見ていきます。 情報セキュリティ10大脅威 2018 ここでは、「組織における」2018年の情報セキュリティ10大脅威(図2)から、各脅威の概要と、主な対策、試験でのポイントにについてまとめました。何度も出題されているテーマが多いため、過去問題を解いて、どのように問われるのかを確認しておくと良いでしょう。 1位 標的型攻撃による被害概要標的型攻撃は特定の組織を狙う攻撃で、メールの添付ファイルの実行や不正なWebサイトにアクセスさせることでPCをマルウェアに感染させます。感染後、組織の内部に感染を拡大させ、機密情報の漏洩などにつながるおそれがあります。 主な対策 ・マルウェア感染を想定した訓練と教育

・不審なメールへの対応力の強化

・脆弱性対応

・CSIRTを中心とした組織体制による対策

・ログの監視 試験でのポイント 午後試験を中心に関連する問題が頻出しています。

最初にマルウェアに感染させるステップでの対応方法や、感染後どのように対応するかが重要であるため、試験では内部感染対策や出口対策を中心に問われる傾向があります。 2位 ランサムウェアによる被害概要ランサムウェアはマルウェアの一種で、感染するとファイルを暗号化されて「金銭を支払わないと復旧させない」と脅迫されます。

2017年には「Wanna Cryptor」(WannaCry、WannaCrypt)というランサムウェアが世界中で猛威を振るいました。 主な対策 ・脆弱性への対策

・通信制御(FWによるブロックなど)

・ウイルス定義ファイルの更新

・基本的なウイルス対策(メール、URLなどへの注意) 試験でのポイント 暗号化されたファイルへの対応が必要となりますが、基本的な対策は一般的なマルウェア対策と同様です。マルウェア対策に関しては午後問題で頻出されているため、どのような対処が求められるのか確認しておきましょう。

なお、Wanna Cryptorのケースでは、脆弱性(CVE-2017-0145)を悪用して感染拡大されるため、脆弱性への対応が特に有効な対策でした。 3位 ビジネスメール詐欺による被害概要 取引先や経営幹部になりまして偽の口座へ送金させる手口です。

2017年には国内でも大きな被害が報告されています。 主な対策 ・職員、従業員への周知徹底

・組織内外での情報共有

・送金処理のチェック対策強化

・メールのなりすまし対策

・マルウェア・不正アクセス対策の強化(事前情報収集への対策) 試験でのポイント メールのなりすましによる詐欺の手口です。対策としては送信ドメイン認証(SPF、DKIMなど)の技術がよく用いられます。不正なメールへの対策に関する問題は午前、午後問わず頻出されています。

また、攻撃者はメールのなりすましをするために、事前にマルウェアなどを用いて通信の傍受や情報の収集を行うケースが多いです。こちらの対策も意識しましょう。 4位 脆弱性対策情報の公開に伴う悪用増加概要 ソフトウェア製品の脆弱性対策に関する情報は公開されています。一方で、この情報を攻撃者に悪用され、対策を施す前に攻撃を受けてしまうケースが見られます。対策手法が公開される前に攻撃が行われるケース(ゼロデイ攻撃)にも注意が必要です。 主な対策 ・脆弱性関連情報の収集

・情報資産の把握、管理

・速やかな脆弱性対策

・OSやソフトウェアの更新

・WAF、IPSの導入 試験でのポイント 脆弱性対策はあらゆる攻撃への対策につながるため、関連した問題が午前・午後を問わず頻出されています。

適切な脆弱性対策には、情報資産(OSやソフトウェアなど)のバージョン管理が必要不可欠です。午後問題では再発防止策として脆弱性対策方法が問われることが多いため、「なぜセキュリティインシデントが発生したのか」「どうすれば対応できるのか」を意識して問題に臨むと良いでしょう。 5位 脅威に対応するためのセキュリティ人材の不足概要 新たな脅威は毎年のように出てきていますが、これらの脅威に対応するための知識・技術を有する人材が不足しています。 主な対策 ・組織としての体制の確立

・セキュリティ教育 試験でのポイント 情報セキュリティ管理の分野に相当します。人材不足を解決するためにどうすれば良いのかを考えられるようにしておきましょう。 6位 ウェブサービスからの個人情報の窃取概要 Webサービスの脆弱性が悪用されることにより、個人情報やクレジットカード情報が窃取される被害が発生しています。WebサービスはOS、ミドルウェア(Webサーバなど)、アプリケーションなど様々なソフトウェアで構成されています。

2017年はJavaによるWebアプリケーションフレームワークである「Apache Struts2」の脆弱性を悪用されることによる個人情報漏洩の被害が報告されました。 主な対策 ・セキュアなWebサービスの構築

・セキュリティ診断(Web脆弱性診断)

・OS、ソフトウェアの更新

・WAF、IPSの導入 試験でのポイント 午後Ⅰ問題では毎試験でセキュアプログラミングに関する問題が1問出題され、セキュアなWebプログラミングに関する問題が出題されることも多いです。また午前Ⅱ問題、午後Ⅱ問題でも関連事項が頻繁に出題されています。

セキュアなWebサービスの構築や脆弱性対策には「安全なウェブサイトの作り方」や「Webシステム/Webアプリケーションセキュリティ要件書」などが参考になります。 7位 IoT機器の脆弱性の顕在化概要IoT機器の脆弱性を悪用し、IoT機器を乗っ取り踏み台とされる危険性が叫ばれています。特に脆弱性を悪用し、IoT機器をマルウェアに感染させてDDoS攻撃などが行われるケースが2016年に引き続き確認されています。 主な対策 ・IoT機器の脆弱性対応

・情報リテラシーの向上 試験でのポイント 平成29年度秋期午後試験のようにIoTに関する問題が出題されています。

世界中でIoTへの注目が高まっているため、「IoT開発におけるセキュリティ設計の手引き」などを参考に、IoT機器を取り巻くセキュリティについて整理しておくと良いでしょう。

なお、必要とされるセキュリティ対策はIoT独特の部分だけでなく、認証管理やマルウェア対策、脆弱性対策といった基本的な対策で対応できることも非常に多いため、しっかり押さえておくことが重要です。 8位 内部不正による情報漏えい概要 組織内部の従業員や元従業員により組織の情報が不正に持ち出される情報漏洩です。 主な対策 ・アカウント制限(不必要に高い権限を与えない)

・退職者のアカウント管理

・情報モラルの向上、教育

・被害の早期検知 試験でのポイント 組織の対策として重要なポイントであるため、「組織における内部不正防止ガイドライン」を参考に、内部不正の起こりうる要素(動機、機会、正当化)やその対策を確認しておきましょう。特に「機会」については技術的対策が大きいため、具体的な手法をイメージできることが重要です。 9位 サービス妨害攻撃によるサービスの停止概要サービス妨害攻撃(DoS攻撃、DDoS攻撃)は、ボット化したIoT機器等から盛んに行われています。

2017年度後半には「memcached」を悪用した新たなDDoS攻撃が報告されています。主な対策 ・脆弱性対策

・DDoS攻撃を緩和するISPなどのサービスの利用

・システム、ネットワークの冗長化 試験でのポイント DoS攻撃に関係する問題は午前・午後問わず頻出されています。代表的なDoS攻撃である「Smurf攻撃、SYN Flood攻撃、DNSリフレクタ(DNS amp)攻撃、DNS水責め攻撃」などの仕組みはぜひ押さえておきましょう。 10位 犯罪のビジネス化(アンダーグラウンドサービス)概要 攻撃者はビジネスとして、すなわち利益を得るためにサイバー攻撃を行うケースが増えています。様々な攻撃ツールがアンダーグラウンドで取引されていたり、DDoS攻撃を有料で行うサービスが提供されていたりと、専門知識を持たない攻撃者でも攻撃できる環境が整ってきています。 主な対策 ・組織としての体制の確立

・被害の予防

・被害を受けたあとの対応

・多層防御 試験でのポイント 攻撃者は利益を得ることが目的であるため、防御する側としては多層防御を中心とした、攻撃者に利益を得させない、または利益を得づらくさせるような対策が有効です。 おわりに 今回は、最近のサイバー攻撃手法とその対策について確認しました。 数々の攻撃に対する基本的な対策手法は、以前から大きくは変わっていません。試験では認証管理やマルウェア対策、脆弱性管理などの基本的な対策について問われることが多いため、既存の攻撃手法に対応するためにどうすれば良いのか整理していくことが大切です。 セキュリティに関わる情報を集めることで、様々な対策手法のイメージも強化されます。ぜひ、試験までに多くのセキュリティに関する情報に触れる機会を増やしていきましょう。 次回は、代表的なサイバー攻撃手法の一つである標的型攻撃とその対策について詳しく解説します。 - 情報セキュリティ10大脅威 2018

- おわりに

はじめに

昨今のサイバー攻撃は複雑化・巧妙化されており、サイバー攻撃に対応する組織づくりが重視されています。

多くのサイバー攻撃では以前から用いられている手法もよく使われており、基本的なセキュリティ対策を徹底することで対応できるケースも非常に多いです。

今回は最新のサイバー攻撃を中心に、情報処理安全確保支援士試験で問われやすい攻撃手法やその対策方法を見ていきます。

最新のサイバー攻撃手法と試験の関係

平成29年度(2017年度)の「情報セキュリティ10大脅威 2017 」にランクインした「ランサムウェア」「IoT」に関する問題は平成29年度秋期試験で出題されました。

その「過去問題」の解答には次のように書かれています。

「組織及び個人において,ランサムウェアの被害が拡大している。業務継続の観点から,これまでのマルウェア対策に加えて,バックアップやアクセス権限設定などの対策も見直しが必要となっている。」

(平成29年度 秋期 情報処理安全確保支援士試験 解答例午後Ⅰ試験 問1)

「昨今,Miraiボットネットに代表される,今までに類を見ないほどの大量のIoT機器から成るボットネットによる,DDoS攻撃が発生している。」

(平成29年度 秋期 平成29年度 秋期 情報処理安全確保支援士試験 解答例 午後Ⅱ試験 問1」)

このように、情報処理安全確保支援士試験では、サイバー攻撃や組織のセキュリティ事情など最新動向に関する問題が出題されやすい傾向が見られます。

近年、どのような攻撃が存在し用いられているかを知ることは、どのようなリスクが考えられるか、どのような対策をすべきかに繋げることができます。また、それらを理解することは、試験解答時における文章読解や解答に大いに役立ちますので、積極的に最新情報を集めていくことが望ましいと言えます。

サイバー攻撃手法のトレンドは様々なWebサイトや書籍でも確認できます(表1)。

表1:代表的なWebサイトや書籍

| サイバーレスキュー隊J-CRAT (ジェイ・クラート) | 標的型サイバー攻撃の被害拡大防止のため、組織の被害低減と攻撃の連鎖の遮断を支援する活動を行う。定期的なレポートを確認可能。 |

| サイバー情報共有イニシアティブ (J-CSIP(ジェイシップ)) | サイバー攻撃による被害拡大防止のため、サイバー攻撃に関する情報共有の実運用を行う。定期的なレポートを確認可能。本仕組みは午前試験でも何度か出題されている。 |

| 情報セキュリティ白書 | 情報セキュリティ全般に関する状況をまとめた書籍。 ※2018年版はPDF版(アンケートに答えることで無料DLが可)も刊行。 |

| ScanNetSecurity | サイバーセキュリティ専門ポータルサイト |

| Security NEXT | 最新情報セキュリティニュースサイト |

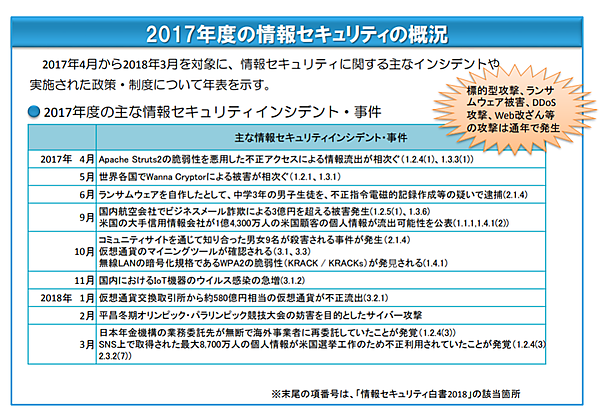

例えば、情報セキュリティ白書の概要説明資料からは、図1に示すような情報が得られます。

図1:2017年度の情報セキュリティの概況(情報セキュリティ白書 概要説明資料より引用)

気になるキーワードは、ぜひ調べておきましょう。

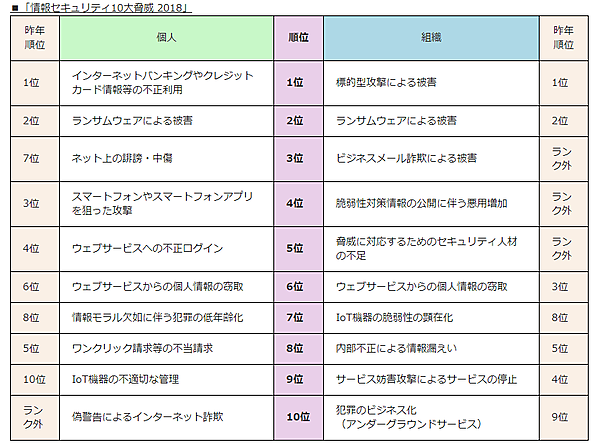

さらに、社会的に影響が大きかった情報セキュリティに関係する脅威をまとめた「情報セキュリティ10大脅威 2018」も確実に押さえておきたい資料です。特に情報セキュリティ10大脅威に関連する内容は出題されやすい傾向があるので、以降で詳しく見ていきます。

情報セキュリティ10大脅威 2018

ここでは、「組織における」2018年の情報セキュリティ10大脅威(図2)から、各脅威の概要と、主な対策、試験でのポイントにについてまとめました。

何度も出題されているテーマが多いため、過去問題を解いて、どのように問われるのかを確認しておくと良いでしょう。

1位 標的型攻撃による被害

| 概要 | 標的型攻撃は特定の組織を狙う攻撃で、メールの添付ファイルの実行や不正なWebサイトにアクセスさせることでPCをマルウェアに感染させます。感染後、組織の内部に感染を拡大させ、機密情報の漏洩などにつながるおそれがあります。 |

|---|---|

| 主な対策 | ・マルウェア感染を想定した訓練と教育 ・不審なメールへの対応力の強化 ・脆弱性対応 ・CSIRTを中心とした組織体制による対策 ・ログの監視 |

| 試験でのポイント | 午後試験を中心に関連する問題が頻出しています。 最初にマルウェアに感染させるステップでの対応方法や、感染後どのように対応するかが重要であるため、試験では内部感染対策や出口対策を中心に問われる傾向があります。 |

2位 ランサムウェアによる被害

| 概要 | ランサムウェアはマルウェアの一種で、感染するとファイルを暗号化されて「金銭を支払わないと復旧させない」と脅迫されます。 2017年には「Wanna Cryptor」(WannaCry、WannaCrypt)というランサムウェアが世界中で猛威を振るいました。 |

|---|---|

| 主な対策 | ・脆弱性への対策 ・通信制御(FWによるブロックなど) ・ウイルス定義ファイルの更新 ・基本的なウイルス対策(メール、URLなどへの注意) |

| 試験でのポイント | 暗号化されたファイルへの対応が必要となりますが、基本的な対策は一般的なマルウェア対策と同様です。マルウェア対策に関しては午後問題で頻出されているため、どのような対処が求められるのか確認しておきましょう。 なお、Wanna Cryptorのケースでは、脆弱性(CVE-2017-0145)を悪用して感染拡大されるため、脆弱性への対応が特に有効な対策でした。 |

3位 ビジネスメール詐欺による被害

| 概要 | 取引先や経営幹部になりまして偽の口座へ送金させる手口です。 2017年には国内でも大きな被害が報告されています。 |

|---|---|

| 主な対策 | ・職員、従業員への周知徹底 ・組織内外での情報共有 ・送金処理のチェック対策強化 ・メールのなりすまし対策 ・マルウェア・不正アクセス対策の強化(事前情報収集への対策) |

| 試験でのポイント | メールのなりすましによる詐欺の手口です。対策としては送信ドメイン認証(SPF、DKIMなど)の技術がよく用いられます。不正なメールへの対策に関する問題は午前、午後問わず頻出されています。 また、攻撃者はメールのなりすましをするために、事前にマルウェアなどを用いて通信の傍受や情報の収集を行うケースが多いです。こちらの対策も意識しましょう。 |

4位 脆弱性対策情報の公開に伴う悪用増加

| 概要 | ソフトウェア製品の脆弱性対策に関する情報は公開されています。一方で、この情報を攻撃者に悪用され、対策を施す前に攻撃を受けてしまうケースが見られます。対策手法が公開される前に攻撃が行われるケース(ゼロデイ攻撃)にも注意が必要です。 |

|---|---|

| 主な対策 | ・脆弱性関連情報の収集 ・情報資産の把握、管理 ・速やかな脆弱性対策 ・OSやソフトウェアの更新 ・WAF、IPSの導入 |

| 試験でのポイント | 脆弱性対策はあらゆる攻撃への対策につながるため、関連した問題が午前・午後を問わず頻出されています。 適切な脆弱性対策には、情報資産(OSやソフトウェアなど)のバージョン管理が必要不可欠です。午後問題では再発防止策として脆弱性対策方法が問われることが多いため、「なぜセキュリティインシデントが発生したのか」「どうすれば対応できるのか」を意識して問題に臨むと良いでしょう。 |

5位 脅威に対応するためのセキュリティ人材の不足

| 概要 | 新たな脅威は毎年のように出てきていますが、これらの脅威に対応するための知識・技術を有する人材が不足しています。 |

|---|---|

| 主な対策 | ・組織としての体制の確立 ・セキュリティ教育 |

| 試験でのポイント | 情報セキュリティ管理の分野に相当します。人材不足を解決するためにどうすれば良いのかを考えられるようにしておきましょう。 |

6位 ウェブサービスからの個人情報の窃取

| 概要 | Webサービスの脆弱性が悪用されることにより、個人情報やクレジットカード情報が窃取される被害が発生しています。WebサービスはOS、ミドルウェア(Webサーバなど)、アプリケーションなど様々なソフトウェアで構成されています。 2017年はJavaによるWebアプリケーションフレームワークである「Apache Struts2」の脆弱性を悪用されることによる個人情報漏洩の被害が報告されました。 |

|---|---|

| 主な対策 | ・セキュアなWebサービスの構築 ・セキュリティ診断(Web脆弱性診断) ・OS、ソフトウェアの更新 ・WAF、IPSの導入 |

| 試験でのポイント | 午後Ⅰ問題では毎試験でセキュアプログラミングに関する問題が1問出題され、セキュアなWebプログラミングに関する問題が出題されることも多いです。また午前Ⅱ問題、午後Ⅱ問題でも関連事項が頻繁に出題されています。 セキュアなWebサービスの構築や脆弱性対策には「安全なウェブサイトの作り方」や「Webシステム/Webアプリケーションセキュリティ要件書」などが参考になります。 |

7位 IoT機器の脆弱性の顕在化

| 概要 | IoT機器の脆弱性を悪用し、IoT機器を乗っ取り踏み台とされる危険性が叫ばれています。特に脆弱性を悪用し、IoT機器をマルウェアに感染させてDDoS攻撃などが行われるケースが2016年に引き続き確認されています。 |

|---|---|

| 主な対策 | ・IoT機器の脆弱性対応 ・情報リテラシーの向上 |

| 試験でのポイント | 平成29年度秋期午後試験のようにIoTに関する問題が出題されています。 世界中でIoTへの注目が高まっているため、「IoT開発におけるセキュリティ設計の手引き」などを参考に、IoT機器を取り巻くセキュリティについて整理しておくと良いでしょう。 なお、必要とされるセキュリティ対策はIoT独特の部分だけでなく、認証管理やマルウェア対策、脆弱性対策といった基本的な対策で対応できることも非常に多いため、しっかり押さえておくことが重要です。 |

8位 内部不正による情報漏えい

| 概要 | 組織内部の従業員や元従業員により組織の情報が不正に持ち出される情報漏洩です。 |

|---|---|

| 主な対策 | ・アカウント制限(不必要に高い権限を与えない) ・退職者のアカウント管理 ・情報モラルの向上、教育 ・被害の早期検知 |

| 試験でのポイント | 組織の対策として重要なポイントであるため、「組織における内部不正防止ガイドライン」を参考に、内部不正の起こりうる要素(動機、機会、正当化)やその対策を確認しておきましょう。特に「機会」については技術的対策が大きいため、具体的な手法をイメージできることが重要です。 |

9位 サービス妨害攻撃によるサービスの停止

| 概要 | サービス妨害攻撃(DoS攻撃、DDoS攻撃)は、ボット化したIoT機器等から盛んに行われています。 2017年度後半には「memcached」を悪用した新たなDDoS攻撃が報告されています。 |

|---|---|

| 主な対策 | ・脆弱性対策 ・DDoS攻撃を緩和するISPなどのサービスの利用 ・システム、ネットワークの冗長化 |

| 試験でのポイント | DoS攻撃に関係する問題は午前・午後問わず頻出されています。代表的なDoS攻撃である「Smurf攻撃、SYN Flood攻撃、DNSリフレクタ(DNS amp)攻撃、DNS水責め攻撃」などの仕組みはぜひ押さえておきましょう。 |

10位 犯罪のビジネス化(アンダーグラウンドサービス)

| 概要 | 攻撃者はビジネスとして、すなわち利益を得るためにサイバー攻撃を行うケースが増えています。様々な攻撃ツールがアンダーグラウンドで取引されていたり、DDoS攻撃を有料で行うサービスが提供されていたりと、専門知識を持たない攻撃者でも攻撃できる環境が整ってきています。 |

|---|---|

| 主な対策 | ・組織としての体制の確立 ・被害の予防 ・被害を受けたあとの対応 ・多層防御 |

| 試験でのポイント | 攻撃者は利益を得ることが目的であるため、防御する側としては多層防御を中心とした、攻撃者に利益を得させない、または利益を得づらくさせるような対策が有効です。 |

おわりに

今回は、最近のサイバー攻撃手法とその対策について確認しました。

数々の攻撃に対する基本的な対策手法は、以前から大きくは変わっていません。試験では認証管理やマルウェア対策、脆弱性管理などの基本的な対策について問われることが多いため、既存の攻撃手法に対応するためにどうすれば良いのか整理していくことが大切です。

セキュリティに関わる情報を集めることで、様々な対策手法のイメージも強化されます。ぜひ、試験までに多くのセキュリティに関する情報に触れる機会を増やしていきましょう。

次回は、代表的なサイバー攻撃手法の一つである標的型攻撃とその対策について詳しく解説します。