SQLインジェクションの目的は?

そもそも攻撃者は何の目的でSQLインジェクションを仕掛けているのだろうか?

SQLインジェクションという攻撃が世に現れ始めた当初は、一部の愉快犯による自己のスキル誇示が主な目的であった。要するに、Webサイトを改ざんして自らの足跡を残して技術力を誇示したり、盗んだ情報をほかの掲示板などのWebサイトに掲載したりして喜ぶといった感じである。

しかし最近は事情が異なる。最近のSQLインジェクションの主な目的は、以下の2点だ。

・金銭の取得

・マルウエアの配布

もちろん愉快犯による攻撃も依然として存在しているが、大多数がこの2つの目的に移行している。

金銭の取得方法は?

では、SQLインジェクションを使ってどのように金銭を取得しているのだろうか?

まず考えられるのが、Webサイトから「クレジットカード情報」や「個人情報」などを搾取して売買する方法である。しかし、違法に手に入れた個人情報を実際に換金できるものだろうか?

これについては2008年11月に、米国シマンテック社からインターネットで不正に売買されている個人情報などについて実際の金額を記載した「Symantec Report on the Underground Economy July 07-June 08」が発表されている。これによれば、個人情報など不正に売りに出されている情報の総額は、年間2億7600万ドル(日本円で約250億円)にも上る。

実際に売買されている情報の金額は、以下の通りである。

・銀行口座情報は10ドルから1,000ドル(全体の約20%)

・クレジットカードのCVV2番号(認証時に使われるセキュリティーコードの一種)は、0.5ドルから12ドル(全体の16%)

・クレジットカード番号は、0.1ドルから25ドル(全体の13%)

・メールアドレスは、0.3ドル/MB~40ドル/MB(全体の6%、一山いくらといった感じ)

これらの事実からも、違法なWebサイトを使って個人情報を売買することが可能であることがわかる。

2008年に被害報告のあった情報漏えい事件で、実際にクレジットカードが不正に利用されているケースが多数ある。これらは、クレジットカード会社からWebサイトの運営会社に「不審な利用がある」と連絡が入り調査した結果、不正利用が発覚したケースがほとんどだ。

では、例としてクレジットカード情報の搾取から換金する流れを紹介しよう。まず、攻撃者の動きだ。

(1)攻撃者は、検索エンジンからある程度攻撃サイトを絞り込んで無作為に攻撃を行い、SQLインジェクションの脆弱(ぜいじゃく)性のあるサイトを探していく。ここまではツールやマルウエアを使い自動的に行う場合が多い。

(2)SQLインジェクションの脆弱性があるサイトに攻撃を行い、クレジットカード情報を収集する。ここも最近は自動化されている場合がある。

(3)収集したクレジットカード情報はブラックマーケットなどの不正なサイトで売買する。

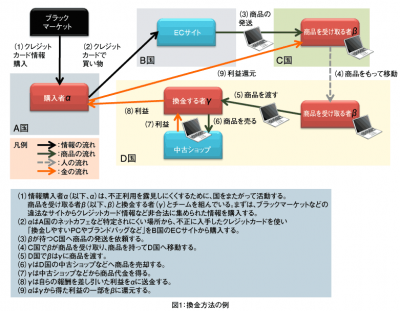

続いて、クレジットカード情報を金銭に換える動きの例を図1に示す。

この場合、βやγは比較的摘発されやすいが、インターネット上で募集すれば犯罪意識の低い目先の金銭で動かされる人は簡単に調達できる。また、これらの動きは組織化され、大規模に実施されている。国をまたがり、複数の見知らぬ人を経由して換金が行われるので、摘発しにくく、各国の当局が連携して摘発にあたっている。

ほかに金銭を得る方法として、上場企業に対する株価操作が考えられる。

一般的にはサービス不能(Denial of Service略してDoS)攻撃などにより、Webサイトのサービスを停止させ、企業の信用を落とすことが可能だ。事前に該当企業の株を空売りした後、DoS攻撃などの方法でサービスを停止し、企業の信用を落とし、株価が下がったタイミングで株を買い戻して利ざやを稼ぐ方法だ。

実際の事例としては2008年6月に米アマゾンがDoS攻撃を受け、その直後に株価操作が目的とみられる迷惑メールがばらまかれた事件がある。上場企業は信用を失墜させる攻撃についても十分に配慮する必要がある。

SQLインジェクションでも同様にWebサイトのサービスを停止させることは可能であり、そのほかにも情報漏えい、サイトの改ざんなどの方法で企業の信用を失墜させることが可能である。特に、Webサイトから利益のほとんどを生み出している企業は、その影響は計り知れない。