権限管理で注目を集める「ゼロトラスト」

近年、セキュリティ分野で注目度を高めてきたキーワードが「ゼロトラスト」だ。クラウドサービスの普及やテレワークの拡大といったIT環境の変化も相まって、2020年には日本国内でもこのアプローチを採用する企業は増加することだろう。

セキュリティ対策では長らく、ファイアウォールなど何らかの「境界」を設けて内と外を分け、内部は信頼しつつ外部からの不正アクセスを防ぐアプローチが主流だった。しかし、「こうしたシステムはもはや非常に脆弱なものとなっている。外部の攻撃者は境界を乗り越え、内部関係者になりすますのが当たり前。2017年に発生したEquifaxでの情報漏洩事件が示した通り、攻撃者はひとたび内部に入り込んだらクレデンシャル(認証情報)を盗み出し、あらゆる操作を行ってしまう」と、イスラエル生まれのセキュリティ企業、CyberArkの会長兼CEO、ウディ・モカディ氏は指摘した。

このような背景を踏まえて注目されつつあるのが、前述のゼロトラストというアプローチだ。「侵害はあり得る」という前提に立ち、内側にいるユーザーを無条件に信頼するのではなく、常にユーザーやデバイスの認証・認可を行い、信頼できると判断できた場合にのみアクセスを許可する。それも、何でもかんでもアクセスを許すのではなく業務上必要な範囲のみに限定し、万一脅威の兆候が見つかった場合には迅速に調査できるよう監査ログを残す。

内部の従業員を信頼しないわけではないが、継続的に検証し、確認していくことでセキュリティを保っていくゼロトラストというアプローチは、マルウェア感染やなりすましによる侵害はもちろん、米VerizonがまとめるDBIRで情報漏洩の大きな要因として毎年指摘されている内部犯行に備えることにもなる。

あらゆる操作が可能な特権IDもコントロール

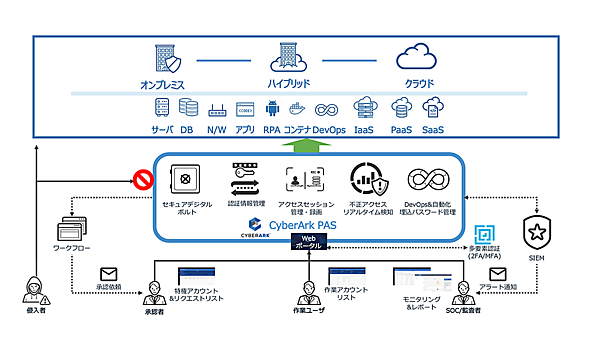

CyberArkでは、こうしたゼロトラストのアプローチを支援する特権ID管理基盤として、「Core Privileged Access Security」ソリューションを提供してきた。

データベースや基幹システムといった社内の重要なシステムに対し、「root」など特権権限でのアクセスをダイレクトに許すのではなく、プロキシ的にアクセスを集約して一元管理し、必要に応じてIDを払い出す仕組みだ。パスワードなどを自力で維持管理する必要もなく「いつ」「誰が」「どのような権限で」「どのような作業を行ったか」も全て記録されるため、後々の監査も容易となる。

こうした特権管理が求められるのは、人とシステムの間だけとは限らない。システムとシステム、アプリケーションとアプリケーション、あるいはRPAで置き換えた自動プログラムとの間でも、ゼロトラストの考え方に基づき、認証に基づく権限管理が求められることになるだろう。Core Privileged Access Securityはこうしたニーズにも対応していくとモカディ氏は説明した。

新製品「ALERO」で外部委託事業者にも適切な権限管理を拡大

さらに、ゼロトラストが求められるのは社内関係者に限らない。内製化の動きが広がっているとはいえ、ITシステムの構築・運用を全て自社で賄える企業はほとんど存在しない。おそらくどの企業も多かれ少なかれ、何らかの形で外部委託業者やパートナーの力を借りているはずだ。

だがこの数年、そのメンテナンス経路が侵害の糸口となるセキュリティ事故が発生している。リモートメンテナンスなどによく使われるWindowsのRDP(リモートデスクトッププロトコル)に脆弱性が発覚し、実際にそれを悪用してコインマイナーやランサムウェアに感染するケースが報告されているのだ。VPNに用いられるIDとパスワードが詐取されるリスクもある。このように、パートナーも含めたサプライチェーン全体のリスクについても、近年対応が叫ばれているところだ。

ここでも「相手を信頼するのは大切なことだが、信頼のスコープに入れるための検証が必要だ」とモカディ氏は述べた。

そこでCyberArkでは、外部委託事業者向けアクセスコントロールツールの新製品「ALERO」をリリースしている。ALEROはクラウドベースのソリューションだが、Core Privileged Access Securityのアドオンの形で利用する。価格はオープンプライスだ。

外部委託事業者を「招待」するとQRコードが送られてくる。そのリンク先では、FIDOと似た仕組みでスマートフォンの顔認証などパスワードレスで認証を行えるようになっており、成功すればALEROに接続できる仕組みだ。あとは社内向けの場合と同様にCore Privileged Access Securityから特権IDを払い出し、限定された範囲でアクセスを許可する。

こうした仕組みにより「特権ユーザーにとって使いやすく、また外部からリモートアクセスしてくる外部ベンダーにシンプルさを提供する。それでいて、ゼロトラストアプローチに基づく高いセキュリティも提供する」(モガディ氏)。

今後、デジタルトランスフォーメーションの流れの中で、外部のさまざまなサービスやサードパーティと連携しながらDevOps的にサービス開発に取り組む企業も増えていくだろう。「DevOpsではスピードがモノを言うが、ALEROではそうした環境で、サードパーティに対し数分程度で認証・プロビジョニングを行うことができる」(モガディ氏)。

Jenkinsのようなツールやコンテナを活用し、モダンなアプリケーションを開発していく上でも、アジリティを損なうことなく適切な認証・認可を実現し、大きな力になれると説明した。

●関連リンク

CyberArk(https://www.cyberark.com/ja/)