個人IDから特権IDに切り替える方法(1) - プロキシ型、エージェントレス型

個人IDから特権IDに切り替える方法(1) - プロキシ型、エージェントレス型

サーバー機のOS環境に多いパターンですが、まず個人のIDでログインさせ、その後に特権アカウントに切り替えて使わせるやり方があります。これにより、個人の特定が可能になります。特権アカウント管理製品によっては、OS環境だけでなく、DBMSやそのほかの環境に対しても同様の仕組みを提供しています。

- プロキシ・サーバーのような特定のデバイスに個人IDでログインし、そこを経由して対象環境に特権アカウントでログインする

- 管理対象には、エージェントなどを導入する必要がない

この形式(プロキシ型、エージェントレス型)の場合、運用が変更になります。まず、プロキシにログインしなければなりません。

また、プロキシを介さずに対象システムに直接ログインすることも可能なので(ネットワーク・アクセス制御していない場合)、ID/パスワードの管理方法によっては、抜け道が生じます。製品を導入するだけでなく、運用プロセスを徹底する必要もあります。

管理対象側にエージェントなどの特別な道具立てが必要ないため、「今すぐにすべてのデバイスを管理したいが、管理対象が数多く存在する」という場合には有効です。

作業ログの取得は、プロキシ側で投入されたコマンドのすべてを取得できる製品がほとんどです。しかし、製品上のログだけでは不十分です。実際にアクセスしている環境でコマンドがどのように処理されたのかは、個々の環境のログにしか残りません。個人の特定も、プロキシ側と作業環境側のログを突き合わせる必要があります。

個人IDから特権IDに切り替える方法(2) - エージェント型

サーバー機などのOS環境に特化していますが、まず個人のIDで作業対象システムにログインし、その後に特権アカウントに切り替えるやり方があります。OS上でエージェントを動作させ、個人を特定します。こうした製品の中には、アクセス制御を実施できるものもあります。

作業対象OSの上で個人IDから特権アカウントに切り替えるため、OSローカルで何もかも制御できます。最も強固なアクセス管理を実現できます。ログインの抜け道もありません。製品によっては、切り替える前のユーザーIDが持っているアカウント情報を基に、特権アカウントでアクセス可能な範囲を限定する機能も備えます。職務分離が実現できます。

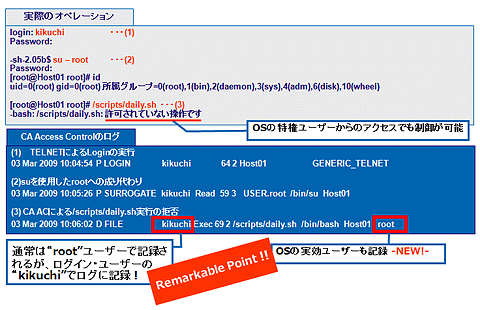

作業ログは、特権アカウントに切り替わる前の個人IDをキーにして、切り替わった後もログを取得し続けられる製品があります。また、何か別のアカウントに切り替わって作業していることが、1つのログの中で把握できる製品もあります。

| 図3: 特権アカウントに切り替わったユーザーのログが、個人を特定できるIDと、特権アカウントと、両方表示される例(クリックで拡大) |

3. 監査に耐え得るログを取得する

ログの収集は、どの企業でも重要な課題の1つです。「実際に何が行われたのか」を追跡するために必要だからです。では、どのようなログを、どのように収集すればよいのでしょうか。

ログで重要なポイントは「改ざんされていないことを証明できる」点です。システムを利用したユーザーが、自分に都合が悪いログが残らないようにログを改ざんできる環境になっていないことが重要です。

- ログが改ざんされない状態にあり、そのログを収集している

- 改ざんする暇なくリアルタイムでログが転送されていて、そのログを収集している

特に、UNIX系OSのSyslogが出力するログ・ファイルやイベント・ログなどは、特権アカウントであれば、簡単に削除できてしまいます。このため、特権アカウントの監査ログとしては、これらのログは使えません。今後は、さまざまな監査において、ログ自身の正当性に目が向けられる可能性があります。