内部統制が機能している証明としての操作ログ

内部統制が機能している証明としての操作ログ

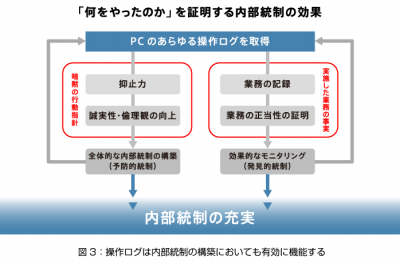

あらゆる操作/経路が記録された操作ログは、PC上における人の行い、事実を記録したものになります。あらゆる操作、あらゆる経路にわたって取得されている操作ログを基にすれば、社内の現状を知り、業務の実態を把握することができます。

例えば、会計処理などの一連の業務が業務フロー通りに運用されているか、想定外の運用がなされていないかを操作ログによって把握することで、業務の健全性が担保されます。また、ルール通りに業務を行っている従業員に対しては、その正当性を証明することが可能です。

さらに操作ログを取得することで、PC運用の流れや情報の流れ、利用されているプログラム、利用時間など、あらゆるPC操作が確認できます。これにより、PCの利用によって発生するあらゆるリスクを洗い出すことが可能になるほか、業務フローの見直しや業務改善にも役立ちます。

すべての会社で、PCを用いた業務処理におけるリスクは避けて通ることのできないものになっています。特に事務処理的な作業においては、PCによる作業以外は考えられなくなっています。

このため、PCの利用によって発生するリスクも、会社を運営する上でのルール、つまりは内部統制に組み込む必要が出てきました。つまり、「内部統制の運用がなされているという証明」だけでなく、リスク分析という観点から「内部統制構築のため」にも、操作ログは大いに役に立つのです。

操作ログは有用だが、収集して万事解決ではない

内部統制の話題を中心にPC上での操作ログの活用法を説明してきましたが、操作ログと一言で言っても、実は莫大(ばくだい)な情報量になります。

筆者の所属するハミングヘッズの情報漏えい対策ソフト「セキュリティプラットフォーム(以下SeP)」は、「いつ」「どのユーザーが」「どのPCで」「どのファイルを」「どのような操作を行ったか」というあらゆる操作に関する情報を、CSV(カンマ区切り)テキストで出力(印刷物のログはJPEG画像としても出力可能)する機能を備えています。

業務内容にもよりますが、この機能で1人1日の操作ログを収集すると、ファイル容量は平均で500KBほど、内容は100~200行ほどになります。社員が3000人いる会社では、1日約30万~60万行、1月(営業日数22日換算)で約660万~1320万行、1年で約1億行以上にもなります。これだけの操作ログをすべて見るのは容易ではありません。つまり操作ログを有効活用するためには、それに応じたデータ処理が必要になってきます。

ログの処理には、機械が受け持つ範囲と、人間が考える範囲があります。「○○に関する履歴が欲しい」と条件を入れた際に、膨大な操作ログから該当履歴を抽出するのは機械の役割ですが、意味のある抽出条件を考えるのは人間の役割です。

データベースからデータを取り出す一般的な抽出ソフトの場合、条件を入れてからそれに合う操作ログの抽出だけで丸1日かかる製品もあるので、条件から慎重に考える必要があります。ただ単純に操作ログを収集すれば済むというものではなく、目的意識を持って「この分析をするために、このような操作履歴が欲しい」ということを明確にしておかなければ、効果的な活用はできません。

次回は、これら操作ログを有効活用するための超高速で行う“ログ分析”から、操作履歴を活用した“業務改善方法”まで説明したいと思います。