これまでAqua SecurityとTwistlockのパートナー2社にクラウドネイティブな時代のセキュリティについて取材を行ったが、最終回の今回はSysdigの日本人社員とAPAC担当のディレクターに話を訊いてみた。SysdigはオープンソースのネットワークパケットアナライザーであるWiresharkの開発者の一人であるLoris Degioanni氏が2013年に創業した企業だ。

インタビューに応えてくれたのは、Eddie Tung氏(Senior Director)、Eizner Constantin氏(Senior Solution Architect)、Sysdig Japan合同会社のマネージングディレクターの西岡正氏、同じく日本地域技術担当部長である清水孝郎氏だ。

Sysdigについて教えてください。

Tung:Sysdigは、2013年に創業された比較的新しい会社です。CTOで創業者のLoris Degioanniは、以前WiresharkのContributorでしたが、オープンソースのWiresharkをビジネスとして立ち上げました。そして最終的に会社をRiverbedに売却し、そこで2年間CTOとして働いていたのです。そして2013年にSysdigを立ち上げるのですが、2013年というのはDockerがPyConで発表された年だったのです。当時Dockerは、まだdotCloudという会社名でしたよね。その頃からLorisは、コンテナが大きな流れになるということを予測していたのです。

そこで、Wiresharkでの経験とDockerのブームからコンテナに最適なセキュリティとはなにか? を考えてSysdigを創業したのです。会社自体は急速に成長しており、1年前は50名ほどだった社員も現在は200名ほどまで増えています。売上について具体的にはお話できませんが、急激に増えています。本社はサンフランシスコ、開発拠点はノースカロライナに加えてイタリアに数箇所あります。これはCTOのLoris Degioanniが、イタリア出身だからという部分が大きいですね。

Constantin:セルビアのベオグラードにも開発拠点はありますね。そういう意味ではユニークだと思います。

プロダクトの特徴を教えてください。

Tung:先ほどお話したように、Lorisはコンテナやクラウドによってもっと複雑なコンピュータシステムの時代が来ると予測していました。Wiresharkでの経験から、複雑なシステムを管理するために必要なのは良いデータだということからSysdigは始まったのです。つまりシステムに関する質の良いデータを使ってシステムをモニタリングすることができれば、そのデータをセキュリティのために使うことも出来るという発想です。

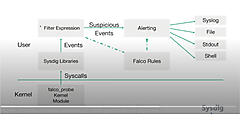

清水:製品の具体的な説明は私のほうから。SysdigにはSysdig MonitorとSysdig Secureと呼ばれる2つのプロダクトがあります。Monitorが文字通りコンテナをモニタリングするのに対し、Secureはイメージなどをスキャンして脅威などから守るためのプラットフォームです。そしてSysdigはオープンコアの戦略をとっていますので、Sysdig MonitorとSysdig Secureのコアとなるソフトウェア、具体的にはSysdigとFalcoですが、いずれもオープンソースソフトウェアとして公開されています。

そこに付加価値を付けてコマーシャル版にしたものが、Sysdig MonitorとSysdig Secureになります。そしてSysdigのソフトウェアだけではなく、モニタリングのPrometheusとAnchoreというイメージスキャンのためのオープンソースソフトウェアを連携させているところが、Sysdigのユニークな部分ではないかと思います。

アーキテクチャーについて教えてください。Tungさんはデータが重要という話をしましたが、それはどういう意味でしょうか?

Tung:全てはLorisがWiresharkを作っていた時から始まりますが、良いデータを使わないとネットワークの分析は行えません。ゴミを入れてもゴミが出てくるだけです。そこでWiresharkでの経験を活かして、クラウドネイティブなシステムにおいてもいかに良いデータを取るか、コンテナからどうやってデータを取るのか、というモニタリングの部分にSysdigのアーキテクチャーの出発点があります。

Gartnerのレポートにもありましたが、セキュリティとモニタリングはどちらも同じくシステムを監視するデータからスタートするソリューションであり、表裏一体と言えるものです。つまりSysdigは、モニタリングのテクノロジーを使ってセキュリティを実装しており、この分野でのパイオニアであると自負しています。

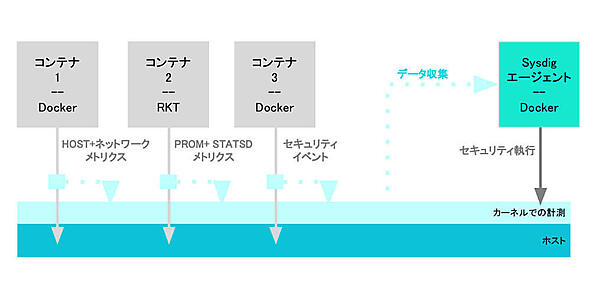

清水:アーキテクチャー的な特徴として、セキュリティの土台となるシステムの稼働状況に関するデータを取ると言う部分、特にKubernetesがベースとなったシステムの場合、Podにエージェントを入れるサイドカーという方法と、ノードにエージェントを入れる方法の2つの選択肢があります。Sysdigは、後者のノードにエージェントを入れるという方法を選択しています。これはホストのカーネルにアクセスして、Linuxのシステムコールを採取するという方法です。エージェントはデーモンセットコンテナとして稼働しますが、ホストOSのシステムコールをフックしてバッファーに書き出すモジュール、sysdig-probeという軽量のドライバーがカーネルモードで実行されます。そこでデータを取得して即座に処理を終わらせるので、カーネルが止まることはありません。それ以降のデータの処理は全てユーザーモードです。一方サイドカーモードだと全てのPodに実装されるので、リソースを消費しますし、性能面での懸念もあります。なるべくリソースを消費せずに、最も高速にデータを取得出来る方法です。

Linuxのカーネルのシステムコールを取得するということは、WindowsがホストOSの場合は全く別の実装になるわけですよね?

Constantin:Windowsに関しても現在、開発を進めていますので、近い内にプレビュー版として評価を行えるようになる予定です。

清水:この辺りの実装はWiresharkやtcpdumpと同じですね。Wiresharkの時の経験が活かされていると思います。またこの方法だと、サーバーレスの実装にも応用ができます。サーバーレスも実際は短時間にコンテナが起動され終了するということを行うわけですが、その時も基盤となるOSのシステムコールが発生するわけです。なのでそれも同じ方法で取得できますし、仮想マシンベースのワークロードについても同様です。Linuxのシステムコールを取得してモニタリングできます。

またモニタリングした結果、悪い挙動をするコンテナを止めるというようなアクションを行うのも、同じエージェントです。なのでモニタリングを行って何か発見したらそれを阻止するのも同じソフトウェアが行うというアーキテクチャーですね。エージェントがデータを収集して、実際のアクションも行います。そのデータはSysdig Backendと呼ばれるデータストアに保存されて、グラフィカルなユーザーインターフェースで可視化されます。

Falcoについて教えてください。Sysdigとは別のオープンソースソフトウェアということですが。

Tung:Sysdigはオープンコアの戦略を採用しています。つまりコアとなる部分はオープンソースで、それに付加価値を付けて商用版、いわゆるエンタープライズ版として販売しています。その中でSysdig、Falcoそしてイメージスキャンを行うAnchoreはオープンソースソフトウェアです。AnchoreはAnchoreという企業が開発を推進しているもので、それを組み込んでいます。他にもPrometheusとも連携しています。意外かもしれませんが、SysdigとPrometheusは競合するものではなく、補完する関係にあると言えます。実際PrometheusのPromQLもサポートしていますし、PrometheusのUIにSysdigのデータをフィードすることも、またその逆もできます。SysdigはPrometheusのコントリビューターでもあるのです。

ふるまいの判断にはFalcoの持つルールベースということですが、他社は機械学習ベースで処理するという発想があります。Sysdigの戦略は?

清水:今のところ、機械学習は実装されていませんが、研究は続けています。

Falcoの参考記事:CNCFがKubernetesモニタリングのFalcoをサンドボックスとしてホスト開始

最後に日本市場での施策は?

西岡:私と清水は2018年11月にSysdigに参加して、そこから日本市場に向けた活動を始めたわけですが、これからはリファレンスとなるユーザーの獲得、そしてパートナーの獲得を進めていきます。パートナーについては従来のディストリビューターだけではなく、アプリケーションの開発に強いインテグレーターにも働きかけていきたいと思っています。2019年は日本のクラウドネイティブなシステムについては元年だと思っています。Sysdigはセキュリティと言う意味では後発ですが、モニタリングの分野ではすでに確立された評価がありますので、それをもっと認知していただくことですね。

Tung:忘れないで欲しいのは、Sysdigは日本市場を大変重要視しているということです。そのために日本に拠点を作って日本人社員を雇用したのですから。また顧客の声を聴くということを常に意識しています。そして、それを製品に反映するということを続けていきたいと思っています。

3社のインタビューを終えて

クラウドネイティブなシステムにおいて、いかにセキュリティを実装するのかという命題に、コンテナにMicro Enforcerをサイドカー実装するAqua Security、コンテナランタイムにモジュールを実装して監視するTwistlock、そしてカーネルモードでシステムコールをフックするSysdig、それぞれの思想が現れた3社3様のセキュリティプラットフォームを紹介した。今後、この分野には他にも多くのベンダーやオープンソースプロジェクトが出てくるだろう。エンタープライズにとって、セキュリティは避けて通れない道である。引き続き注視していきたい。

- この記事のキーワード