はじめに

前回はVMware SD-WANのベストプラクティスを紹介しましたが、今回は特別編として少し視点を変え、新型コロナウイルス感染症(COVID-19)によりネットワーク通信やセキュリティの脅威などはどう変わったのか、ゼロトラストネットワークによる対策について紹介します。

新しい働き方による新たな問題

2020年は、世界中で猛威を振るっているCOVID-19によって、生活、経済、働き方などあらゆる分野において大きく変化しました。特に、今まで会社に出勤することが当たり前だった日常が一転し、感染拡大を抑えるためのテレワークが推奨されるようになり、在宅比率が出社比率を上回った企業もあるのではないでしょうか。また、顔を合わせて行っていたミーティングや展示会、セミナーなどがZoom、Cisco Webex、Microsoft Teams、Google Meetなどのツールを利用したオンライン開催となり、今では、画面越しに複数の相手の顔を見ながら会話することも日常になりつつあります。

また、テレワークにより自宅で仕事ができるようになり、通勤や訪問が不要になったことで、1日で3、4社の顧客と打ち合わせをすることも可能となりました。オフィスと自宅という境界がなくなり、仕事とプライベートの切り替えも曖昧になったこの新しい働き方は「ニューノーマル」となり、従来の会社に出勤するスタイルと共に定着していくでしょう。

とは言え、この新しい働き方ではネットワーク通信の流れも変えることになるため、新たな問題も生み出しています。

VPN接続数が限界に

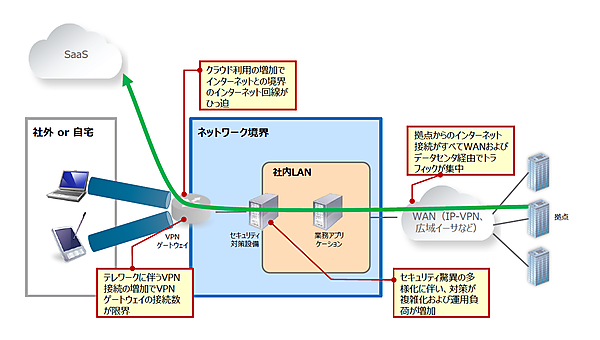

テレワークが普及するということは、何らかの手段で社内システムに接続する必要がありますが、従来の比較的容易な手段は自宅のパソコンやタブレットなどから企業のインターネット境界にあるファイアウォールやルータなどにVPN接続し、社内ネットワークの様々なリソースにアクセスするという方法です。

VPN接続するには、ファイアウォールやルータがVPN接続機能をサポートしていることが条件ですが、ユーザに接続先情報と認証情報を提供することで、追加の機器やソフトウェアが不要で実現できます。ただし、社内に接続するユーザが増えVPN接続するためのセッションが増えたことで、VPN接続数が上限に達してしまい、全てのユーザが接続できないという問題が発生しています(図1)。

インターネットとデータセンタとの境界の回線がひっ迫

拠点からのインターネット向け通信は、必ず自社のデータセンタを経由するので、データセンタの出口部分のネットワーク負荷が高い状態となります。さらに、近年はクラウドサービスのコンテンツも充実し、業務アプリケーションとのやりとりが大幅に増加したため、環境によってはネットワークのパフォーマンスが低下するケースも増えています。そこにテレワークによるVPN接続でトラフィックが増えたため、インターネットとデータセンタとの境界の回線帯域が不足する問題が発生しています。

セキュリティ脅威の多様化

会社から支給されたVPN接続する端末であれば、セキュリティ対策が施された状態で社外に持ち出していますが、急激なテレワークの増加で端末を用意できない場合、従業員が個人所有しているパソコンやタブレットの利用を許可(BYOD)して社内に接続することもあるでしょう。

しかし、BYOD端末はOSの種類もセキュリティパッチの適用状況も様々で、またセキュリティ対策ソフトを導入していないケースや、導入していても定義ファイルが最新バージョン出ないケースも考えられます。つまり、企業のセキュリティポリシーに準拠していないパソコンが社内ネットワークへ接続することになるので、セキュリティのリスクが増加します。

さらに、COVID-19以降、サイバー攻撃の傾向も変わってきています。人々がオンラインでコミュニケーションや取引をするようになり、消費者もオンラインで食料品から日用雑貨まで購入するケースが増えています。悪意のある攻撃者からすれば、オンラインでの取引が増えれば、それだけ攻撃のチャンスは広がるので、ここを狙わない手はありません。

実際、企業は働き方を変えるために内部規定を変更しているケースが多いですが、ここを狙って「重要:新型コロナウイルスにおけるリモートワークの規定変更」や「通知:リモート接続手順の案内」といったようなフィッシングメールを送り、ランサムウェア攻撃や重要な情報を盗み販売するような被害も出ています。

このような状況下で、企業はどのようにセキュリティ対策とリモートワークを実現していけば良いのでしょうか。

ゼロトラストネットワークが解決?

そのポイントとは

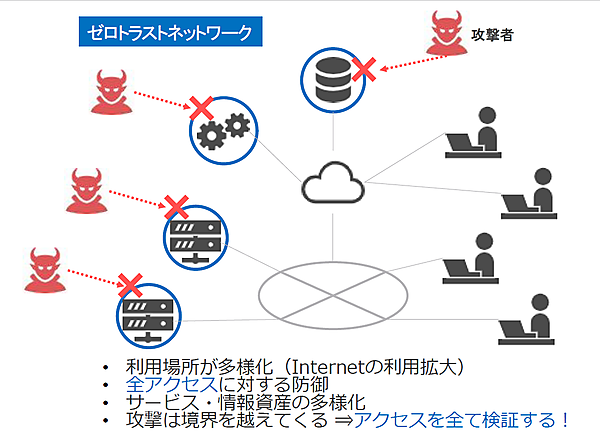

COVID-19の影響でテレワークが広がる中、セキュリティのキーワードで注目を集めたのが「ゼロトラストネットワーク」や「ゼロトラストセキュリティ」でしょう。

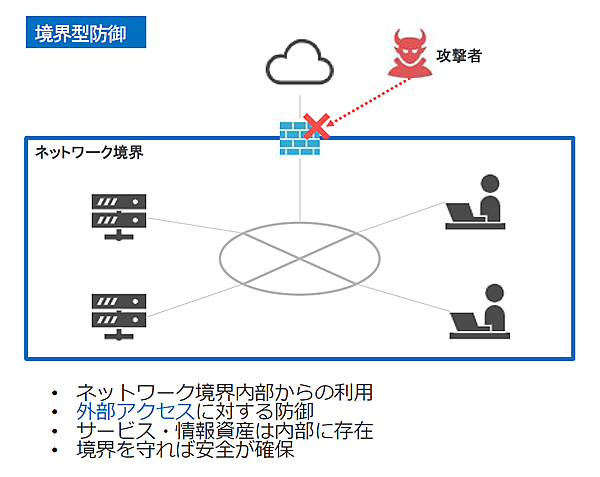

これまでのセキュリティの考え方は、インターネットを「危険な場所」とし、そこから攻撃を受けないようファイアウォールやルータなどで境界を設けて、社内ネットワークを「安全な場所」として守ってきました。よって、社内ネットワークの通信はすべて「信頼できるもの」という考えに基づいて構築されてきており、「境界型防御」と呼ばれています。一方で、ゼロトラストネットワークは全ての通信を「信頼できないもの」とする考えであり、常に検証を行った上で通信を許可していきます。

境界型防御(図2)は、社内ネットワークから社内資産にへのアクセスを前提とした考え方ですが、今やクラウドの業務利用が進み、守るべきアプリやデータが境界の外に置かれるようになり、しかも社員は社外から業務が推奨されている状況であるため、「境界」は意味をなさなくなっています。

さらに標的型攻撃によってアカウントが乗っ取られ、社内ネットワークに侵入されてしまう事件も多発しています。社内ネットワークは「信頼できるもの」としているため、侵入を許してしまえば社内システムへ自由にアクセスされてしまい、被害は拡大します。

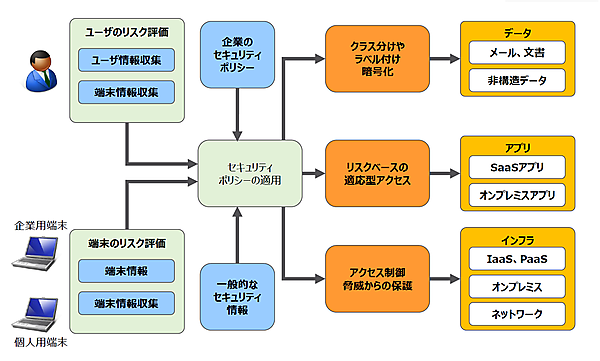

一方のゼロトラストネットワーク(図3)は、どのようなネットワークでも信頼しません。社員が業務システムやデータにアクセスする際は、ユーザ情報、端末の種類、アクセス権、アプリケーション利用可否、時間などをチェックし、その都度アクセスの可否を判断します。社内からのアクセスであっても安全とはみなしません。

あらゆるネットワークを信頼しないので、社内や社外という区別はなくなります。つまり、業務アプリケーションを利用する際にVPN接続を必要としないため、セキュリティとリモートワークの両方を実現できる考え方です。

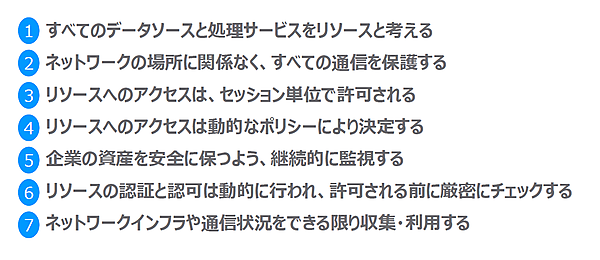

NIST(National Institute of Standards and Technology: アメリカ国立標準技術研究所)が2020年8月に公開した「Special Publication(SP) 800-207 ゼロトラスト・アーキテクチャ」では、7つの原則としてより細かく定義しています(図4)。

これを実現するためには、大きく下記の3つを実施していく必要があります。

- デバイスや利用者の情報を収集する

- 収集した情報と企業のセキュリティポリシーによってアクセスできる範囲を決定する

- 決定したアクセス範囲に基づきアクセス制御を実施する

具体的なゼロトラストネットワークの構成例を図5に示します。

ゼロトラストネットワークでは「信頼できるもの」と「信頼できないもの」を区別してきましたが、「信頼性」は不変ではないということを押さえておく必要があります。一度「信頼できる」と判断されたものを無条件に信頼し続けるわけではなく、完璧なセキュリティが存在しないのと同様に、ゼロトラストネットワークもまた、完全に信頼できると判断できるものではないからです。セキュリティ上のリスクがなくなるわけではないので、そのリスクと向き合う必要があることを忘れてはいけません。

さらに「全てを信頼しない」という考え方から、社内業務システムの利用、ファイルへのアクセスなど、今まで社内からのアクセスならば認証が不要だった通信にもチェックが入ることになるため、業務を遂行する上では利便性を損なうことにもなります。

これらの特徴を踏まえながら、既存環境を踏まえてどこまで導入し、効果的に利用できるかがゼロトラストネットワークの鍵だと考えられます。

- この記事のキーワード