資産は何か?守るべき場所はどこか?

5つの弱点

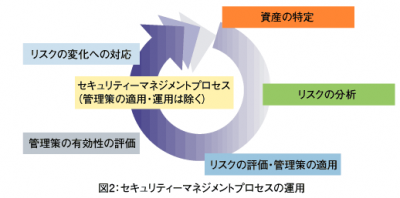

セキュリティー対策では、「資産の特定」「リスクの分析」「リスクの評価・管理策の適用」「管理策の有効性の評価」「リスクの変化への対応」というマネジメントプロセスの運用が欠かせません(図2)。

欠かせないだけに、この作業をおろそかにすることが、大きな問題を発生させる原因(弱点)になっているようです。

情報セキュリティーリスクとは、「脅威」が「脆弱性」を利用して資産を脅かすことですから、簡単に言えば、セキュリティーマネジメントプロセスは、リスクを発生させないためのプロセスです。「何を」「何からどこを」「どのように」守るか、という基本の作業を円滑に行うためのプロセスとも言えます。

これらの作業が行われず、結果として、多くの問題を生んでいる組織をいくつも目にしてきました。プロセスごとに弱点をみていきましょう。

弱点1:資産を洗い出さない問題

セキュリティープロセスの出発点である「資産の特定」ですが、多くの組織がこのプロセスでつまずきます。このつまずきがそもそもセキュリティー対策がうまくいかない出発点になっている組織も多いため、今回は資産について考えます。

情報管理台帳を作り、各部門で情報を登録している組織は多く見かけます。しかし情報管理台帳の管理/運用は負担が大きいのか、いつのまにか陳腐化し台帳と現状にずれが生じ、結局各管理者まかせになってしまう場合があります。そもそも、情報の存在すら把握できていないという所もあります。このような状態では、「何を守るのか」もわからないまま、やみくもにセキュリティー対策を推進することになり、手間も負担もコストも増えます。

そのため、何を守るのかの「何」を明確にする作業、つまり「資産」の特定から開始しなければなりません。なおここでは、企業など一般の組織を前提とします。また資産とは、有形無形を問わず保有することで、その組織に対して利益を創出する物と定義します。

では資産を把握するにはどうしたらよいでしょうか。

部門ごとに、情報すべてを洗い出させ、同時に重要度を定義させる、という方式もあるでしょうが、この方法は、奏功しない作業であることが多いようです。では、効果的な「資産の特定」はどのようにしたらよいのでしょうか。

まず、この資産が外部に出たら、組織の維持に大きな影響がある、という最重要の資産を把握することが、凡百の情報の洗い出しをするよりも重要かつ効果的な作業です。

筆者は、基本的に次の5つに分類して、これらの情報を組織として保有しているか、また、それらが洗い出せる手続きが行われているかを確認しています。

1つ目が営業秘密です。秘密として管理されている生産方法、販売方法そのほかの事業活動に有用な技術上または営業上の情報であって、公然と知られていない情報です。

2つ目が保有個人データです。個人情報取り扱い事業者が、開示、内容の訂正、追加または削除、利用の停止、消去および第三者への提供の停止を行うことのできる権限を有する個人データが含まれます。

3つ目がカード会員データ・センシティブ認証データです。クレジットカードの決済に使用するデータが含まれます。

4つ目が公表前の決算関連情報・IR情報です。財務情報や、企業の経営にかかわる情報などが含まれます。

5つ目がコンシューマ向け自社製品・サービスです。自社が提供するカスタマ向けのITサービスなどが含まれます。

なお、このような洗い出しの手続きで、1つだけ注意事項があります。資産を整理する際に、個別の情報(1文書、1ファイル)を1つ1つ洗い出すことにこだわらず、総体(ファイル群や取り扱いシステム)として存在を確認するようにしてください。個別のファイルの存在より、まずは、存在を確認することこそが重要だからです。

これらの情報(ここでは「重要資産」と名づけます)は、外部に流出することで、自社の著しい損害となる(もしくは、他者に著しい損害を与える)情報群です。そのため、まず組織では、重要資産が存在するのかどうか、存在するのならば、どこに存在し、ビジネスでどのように使われているかを確認します。

企業にとって、重要資産がアクセスを許可された者以外の手に渡ったり、目に触れたりすることで、何らかの損害が発生する可能性があります。また、その事故は企業の健全な運営上、看過できない被害につながりかねません。

筆者はそれらの被害を「カタストロフィー(大崩壊)」と評していますが、このようなカタストロフィーは、組織にとってはなんとしても防ぎたい被害です。そのため、重要資産がシステム上にあるのかないのか、最優先で確認をする必要があります。