パスワードレス認証の拡大を目指す非営利団体、FIDO Allianceが主催するカンファレンス、FIDO APAC Summit 2024がマレーシアのクアラルンプールで開催。2024年9月10日、11日の2日間で約350名の参加者、出展社、政府機関などの関係者を含めると400名を超える人員が、パスワードを使わない認証に関するテクニカルな解説、ユースケースなどのセッションや展示に参加した。本稿では初日の最初に行われたPasskeys 101というワークショップセッションとキーノートセッションを紹介する。

去年も今年も政府のプレゼンスを感じられる会場

2023年のFIDO APAC Summitはベトナムで開催されたが、昨年と今回に共通する特徴は政府関係者が多数参加していることだった。今回はキーノートセッションの初めに政府機関の要人が挨拶を行った関係と思われるが、会場の最前列には要人専用の座席が用意され、その後列にはマレーシアの防衛関係部門の幹部と思われる多数の制服姿の人員が確認できた。

ベトナムでのカンファレンスも今回のマレーシアのカンファレンスも多くの政府関係者が積極的に参加することで、民間だけではなく政府がパスワードレスの認証を推奨していることを示していると言える。日本に置き換えれば、自衛隊の幹部が制服を着てIT関連カンファレンスのキーノート会場にいるということになるだろう。日本ではあまり考えられない状況だが、東南アジアでは政府が関与することで民間も新しいテクノロジーを採用しやすくなるという力学は働くと思われる。

ワークショップPasskeys 101

政府関係者がその後に行われる自組織の高官の挨拶を目撃する前にワークショップとしてパスキーの概要を解説するセッションを実施することで、単に記念写真を撮るだけではなく少しでもパスキーを理解して欲しいというFIDO Allianceの意図を感じるアジェンダとなった。ワークショップの講師役はFIDO AllianceのDavid Turner氏とGoogleのプロダクトマネージャーであるChristiaan Brand氏だ。

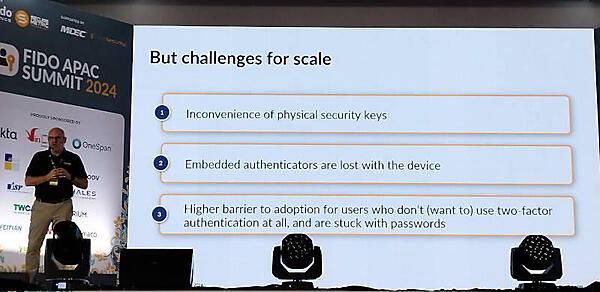

最初に登壇したTurner氏は、認証システム自体が抱える課題について解説。特にスマートカードなどの物理キーを使った認証やスマートフォンを使った認証では、紛失という問題点が解決されないと説明した。この説明は、建物への入退館をアクセスキーなどで実装している政府機関にはピンポイントで刺さる内容だったと思われる。

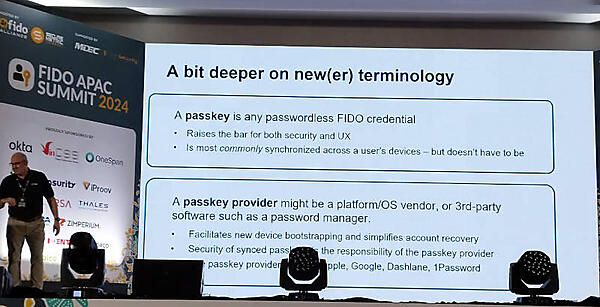

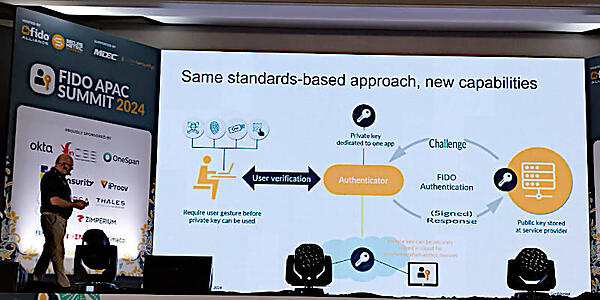

ここではパスキーの基本動作について解説を行い、Something you knowを担保するパスワードを超えてSomething you haveを担保するスマートフォン、Something you areを担保する生体認証などを組み合わせることで、確実に安全な認証が可能であることを説明した。

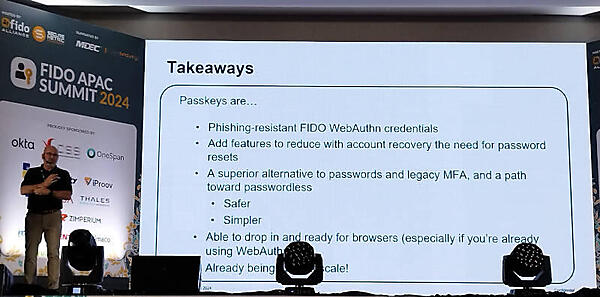

前半のまとめとしてフィッシングに対して安全な認証であること、パスワードリセットなどの面倒なアカウントリカバリーの作業が激減すること、そしてレガシーな多要素認証の代替となることなどを説明して、後半のBrand氏と交代した。

Brand氏はパスキーの伝道師として多数のカンファレンスで講演を行っているが、今回もGoogleでの導入経験を踏まえて、より具体的にパスキーの利点を解説した。

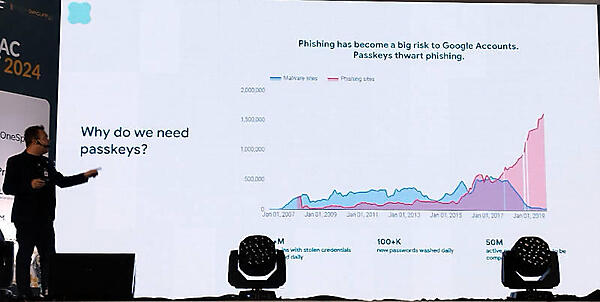

Googleがパスキーを導入した背景として、Google Accountにおけるフィッシング被害が激増していたことを説明。ここでは2015年以降、アカウントに対するフィッシングが凄まじい勢いで増えているグラフを示して解説している。

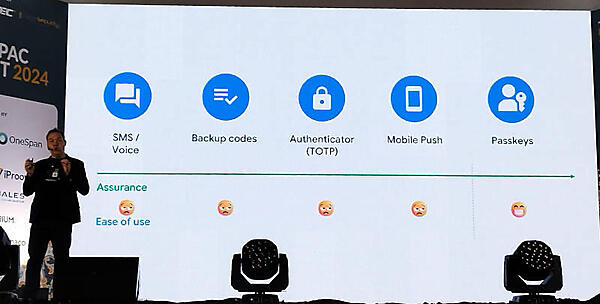

そしてショートメッセージなどの他の方法も検討してみたものの、最終的にパスキーが最適なフィッシング対策になり得るという結論に達したことを説明した。

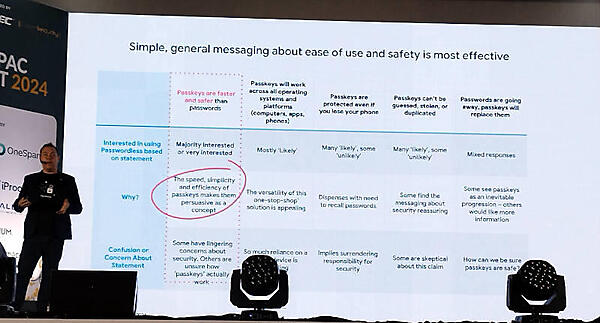

また広告が起点の会社らしく、どのようなメッセージを使えばさまざまなレベルの利用者にリーチできるか? についても他のメッセージ例を示しながら説明。ここでは「パスキーはパスワードに比べて高速で安全である」というメッセージが最も高い評価を得たことを解説した。他のメッセージとしては「パスキーはどのオペレーティングシステムでも使える」や「パスワードはもうすぐ使えなくなる、パスキーがそれに替わる」といった脅迫めいたキャッチコピーも検討されたことが説明された。

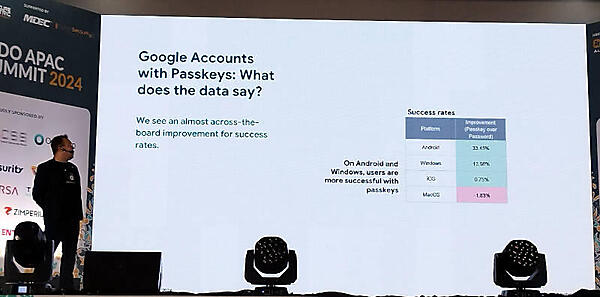

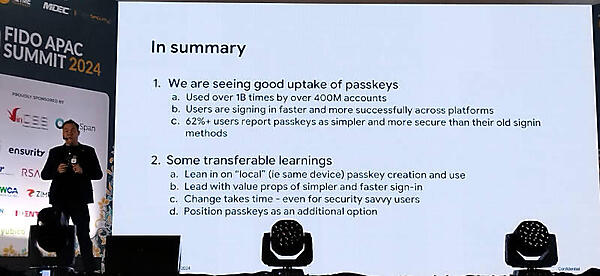

他にもパスキーによって認証を行う他のWebサイトについて64%が使いやすいと回答、62%がより安全、76%が将来的にパスキーを使い続けたいと回答したリサーチの結果を解説し、ベンダーだけではなくユーザーがパスキーの利点を十分に理解していることを説明した。またOSごとにパスキーによって認証のプロセスが改善したか? という調査にはAndroid、Windows、iOSのユーザーが改善したと回答したことを説明。唯一macOSのユーザーだけはパスキーによって認証が改善しなかったと回答したと説明したが、これはAppleのiCloud Keychainが優秀だからと説明して会場からの笑いを誘った。

ちなみにAppleのサポートページには、macOS上のiCloud Keychainでパスキーを使う方法が解説されている。

最後にパスキーが拡大していることを強調したが、セキュリティに関心が高い層でも変化を起こすには時間がかかること、パスキーをシンプルで高速な認証のための有効な代替案として提案し続けることを説明して、ワークショップのセッションを終えた。

パスキーの伝道師とも言えるBrand氏が、会場の最前列に座っている政府関係者に対してテクニカルな部分を極力省略して、パスキーの効果をベストな伝え方で届けてみせたセッションであった。

キーノート会場は満員御礼

ここでメインのスポンサーであるSecuremetricがMC役として登壇し、マレーシアの政府機関であるNational Cyber Security Agency(NACSA)の高官の挨拶やCyberSecurity MalaysiaのCEOの短いプレゼンテーションを紹介。その後キーノートセッションに登壇したのはFIDO AllianceのエグゼクティブディレクターであるAndrew Shikiar氏だ。

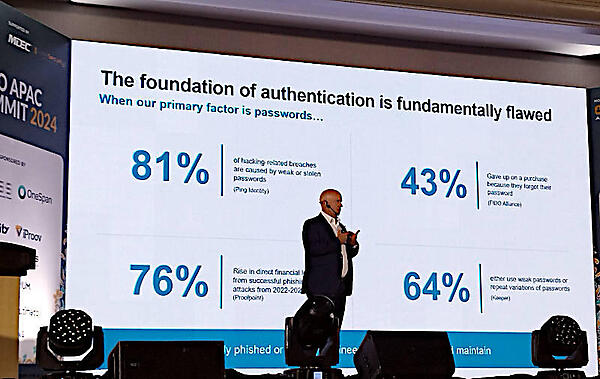

Shikiar氏はパスワードに頼った認証は根本的な問題を何も解決しないとして、パスワードが破られる被害の増大やパスワードによる認証の失敗でオンラインショッピングが完結できなかったことなどを例として挙げて説明。

またパスワードに他の方法を加えて認証するという発想もうまく行かないことが、多くのメディアによって事例として紹介されていると説明した。

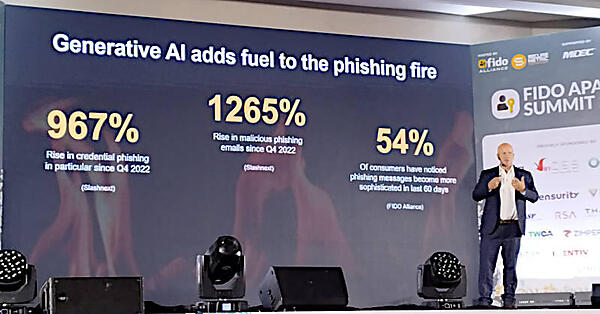

ここで生成型AIがフィッシングに応用され始めていることを紹介。新しいテクノロジーは、必ずしも良いことだけに使われるのではないという過去のIT業界の経験がここでも起きていることに注意を喚起した。

その解決策として2013年から登場したのがパスキーであり、オープンな標準規格によって実装され、シンプルでフィッシングへの耐性が高いことなどが特徴であると説明した。

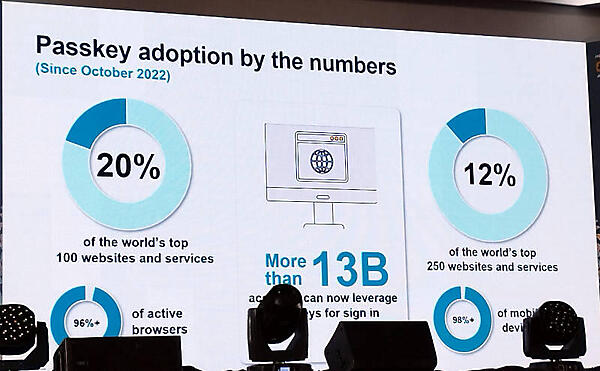

ここから101と同様のスライドを使ってパスキーの概要を説明。次に数字を使ってパスキーの利用が順調に拡大していることを訴えた。

今回はGoogleやMercariなどの2023年のカンファレスで紹介された事例以外に、ショートビデオを使ったSNSの最大手であるTikTokやAir New Zealandなどのユースケースも紹介した。

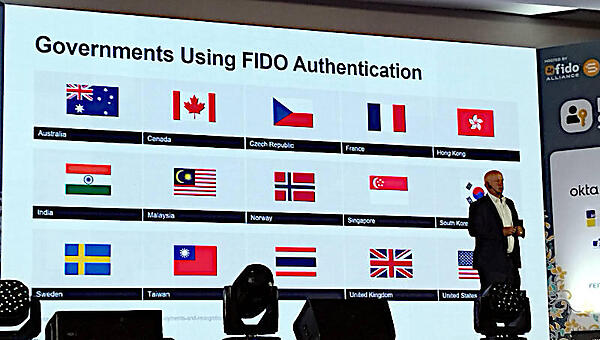

またマレーシアの政府関係者向けには、政府がFIDOの推奨する認証技術を使っている例を紹介。アメリカやイギリス、台湾、インドに加えてちゃんとここでもマレーシアの国旗を掲載することでアジアにおいての支持が高いことを見せた形になった。

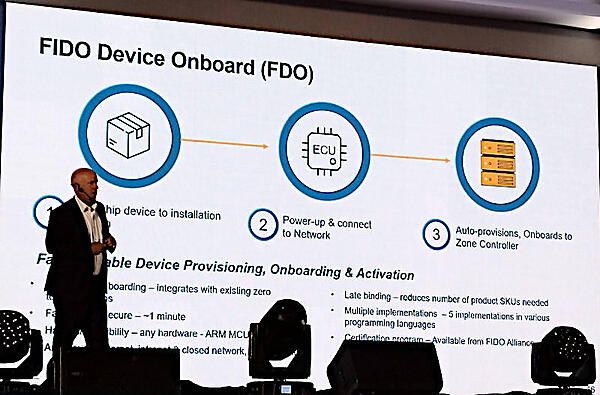

また単にユーザーの認証だけではなく、セキュリティカメラなどのIoTデバイスがハックされることを防ぐための方法としてパスキーを使ったデバイス認証のテクノロジーであるFDO(FIDO Device Onboard)を紹介。ユーザーのパスワードが破られることと同様に、初期設定のままのパスワードを使ったIoTデバイスが危険な因子になりえることを訴えた形になった。

最後に認証プログラムなども紹介し、パスキーの利用拡大のために行動を起こして欲しいと締めくくってキーノートを終えた。

政府関係者が多く参加していた時間帯だったためか、テクノロジーの詳細には触れず、パスワードが持つ問題点、生成型AIによる脅威、そして新しいユースケースにフォーカスした内容のキーノートとなった。マレーシア政府関係者だけではなくアジア各国の政府関係者に向けたメッセージを満載した内容となった。日本からは民間企業だけが参加していたと思われるが、こういう場所で他の国の関係者と会話する日本の官僚の姿を見られる日は来るのだろうか。