PTW攻撃

PTW攻撃

近年の研究によって、ほとんどすべてのIVが鍵の情報を漏えいし、それを用いることによって、鍵の全数探索よりは、効率的にWEP鍵を導出することが示された。しかしながら、104ビットのWEP鍵を導出するには多大な計算量が必要であり(例えば60ビットの鍵を全数探索する程度の計算量)、現実的な解読法とはなり得なかった。

RC4において、鍵の一部、特に鍵の先頭部分を固定した場合、鍵の情報が漏れることになり、その場合、残りの鍵の情報とキーストリームが強い相関を持つことになり、その相関を利用して、鍵を推定する方法が期待できる。共通鍵暗号、特にDESなどのブロック暗号の解読方法として知られる差分解読法や線形解読法の考えを導入し、現実的な時間での解読法の開発が試みられた。

2007年、ダルムシュタット大学のTewsらによって(このとき、Tewsは大学院修士課程の学生)、IVによらず高速に104ビットのWEP鍵が導出できる方法を提案し、実際に解読ツールを作成し実証した。この攻撃はPTW攻撃と呼ばれる。

PTW攻撃は、2006年にKleinによって発表されたキーストリームから鍵を推定するという鍵回復攻撃を発展させたものである。Kleinの攻撃法は、理想的な暗号であれば、内部状態とキーストリームの間には相関がなく、その場合、内部状態とキーストリームが独立とみなして、確率的に評価できる。

しかし、相関がある場合、その独立な場合の評価と偏差が生じる。一般にこの偏差は小さなものであるが、この偏差を利用して効率的に鍵を推定しようとする方法である。この偏差を評価するために、評価式を立て、その評価式に基づいて、鍵を推定する。この評価式をどのように構成するかが、解読法の性能、すなわち計算時間や必要なパケット数に影響する。この評価式を一般に攻撃関数と呼ぶ。PTW攻撃はKleinが与えた攻撃関数を改良し、効率を上げ、さらにWEPの解読に適応させたものである。

PTW攻撃の問題点

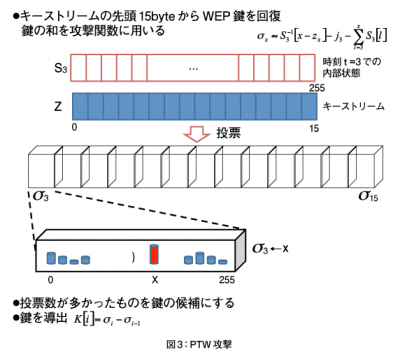

PTW攻撃には大量のARPパケットが必要となる。その理由は、キーストリームの先頭15バイトが必要になるからである。なぜならば、現実には、攻撃者にとってキーストリームを得ることは簡単ではなく、通常、キーストリームと平文の排他的論理和しか得ることができないからである。ARPパケットと限定することによって、先頭15バイトの平文が固定かつ既知となり、結果としてキーストリームを得ることができる。

PTW攻撃では、ARPパケットを4万パケット程度得ることによって、104ビットのWEP鍵を導出することが可能となる。しかしながら、PTW攻撃の問題点は、ARPパケットを4万パケット収集しなければならないところにあり、通常ではその収集は非常に困難である。

TewsらはARPインジェクション攻撃を行うことで、攻撃対象のルーターに対して、大量のARPパケットを発生させて、必要なパケット数を高速に収集することを提案している。しかしこのARPインジェクション攻撃は、容易に検知可能であり、事実上、PTW攻撃を防ぐことは可能になってしまう。ARPパケットではなく、一般のIPパケットにPTW攻撃を適用した場合、彼らの攻撃関数では、十分な効果を得ることができず、たとえ、4万パケット以上の大量のIPパケットを収集したとしても、鍵を推定することはできない。

PTW攻撃を実際に適用する際での最大の欠点は大量のARPパケットを収集することである。これはARPパケットの収集が本質ではなく、ARPパケットの先頭15バイトが固定値であり、推定できることから、キーストリームの連続する最初の15バイトを復元できることを利用しているのである。

つまり、ARPパケットでなくとも、暗号化されたパケットからキーストリームを得ることができれば、PTW攻撃は可能となる。よって、連続する15バイトではなく、さらに短いキーストリームでもWEP鍵を導出可能な方法や、さらに長いキーストリームの情報を利用して、PTW攻撃よりも効率的にWEP鍵を導出する方法も考えられる。

次回に解説するOKM攻撃は後者の攻撃法の開発であり、2万から3万個程度の暗号化されたIPパケットを観測するだけで、WEP鍵を導出できるTeAM-OK攻撃はIPパケットの特徴を利用して、推定可能なキーストリームの部分的な情報を利用する方法である。次回は、このTeAM-OK攻撃の解説を中心に、WEPの後継であるWPAやWPA2、そして安全・安心な暗号技術へ向けて指針を与える。

- この記事のキーワード